האינטרנט של הדברים מטשטש את הגבול בין העולם הדיגיטלי לעולם הפיזי. ממדחמים חכמים ובקרים תעשייתיים ועד חיישני טלה־רפואה ורכבים מחוברים – מיליארדי התקנים משובצים אוספים נתונים ומפעילים תהליכים בזמן אמת. אולם הנוכחות הפיזית שלהם, אורך החיים הארוך והחומרה המוגבלת הופכים אותם למטרה מפתה לתוקפים. חולשה במשאבת עירוי רפואית או במד מדידה חכם עלולה לסכן את הבטיחות והפרטיות; בקר תעשייתי שנפרץ יכול לגרום לנזק פיזי. הבנת דרכי הפעולה של התוקפים ומה מפתחים וחברות פיתוח תוכנה ל‑IoT יכולים לעשות כדי לצמצם את הסיכונים חשובה לצוותי מוצר, CTOs, מהנדסי סייבר וללקוחות בכל ענף.

המאמר מציג את וקטורי התקיפה הנפוצים ביותר נגד התקני IoT, תוך הפקת לקחים מתקריות אמיתיות כמו בוטנט Mirai. הוא מספק "ספר הפעלה" אבטחתי ממוקד‑מפתח המבוסס על תקנים כמו OWASP IoT Top 10 ו‑NIST SP 800‑213. הדגש הוא על צעדים מעשיים שחברות סייבר וצוותי מוצר יכולים ליישם כדי לבנות התקנים מחוברים עמידים: boot מאובטח, עדכוני OTA חתומים, תשתית מפתחות ציבוריים (PKI), מודלי איומים, היגיינת שרשרת אספקה, ניטור ובדיקות.

כיצד התוקפים באמת פורצים התקני IoT

סיסמאות חלשות או ברירת מחדל ושירותים פתוחים

רבים מההתקנים הביתיים והתעשייתיים מגיעים עם שם משתמש וסיסמת ברירת מחדל. אם הבעלים לא מחליפים אותם, ההתקן הופך למטרה קלה לסריקות אוטומטיות. הבוטנט Mirai ניצל חולשה זו על ידי סריקת האינטרנט אחר התקני IoT המשתמשים ברשימה קבועה של עשרות צירופי ברירת מחדל מוכרים. הוא הצליח להשתלט על יותר מ‑600 אלף התקנים ולשגר מתקפות מניעת שירות מבוזרות (DDoS) ענקיות. הסוכנות האמריקנית לאבטחת סייבר ותשתיות (CISA) חשפה כי התוכנה הזדונית השתמשה בעשרות שילובי ברירת מחדל נפוצים כדי להשיג גישה.

קושחה לא מוגנת ומנגנוני עדכון פרוצים

תוקפים רבים מנסים להחליף או לשנות את הקושחה (firmware) של ההתקן כדי להשיג שליטה מתמשכת. עדכוני קושחה שאינם חתומים או ניתנים להזרקה חוזרת מאפשרים התקנת קוד זדוני. איומים על הקושחה כוללים שינוי יזום, תקיפות במהלך עדכוני OTA ופרקטיקות פיתוח לא מאובטחות. ללא אתחול מאובטח וחתימה קריפטוגרפית, תוקף שיקבל גישה דרך יציאה פיזית או רשתית יכול לטעון קושחה שהותאמה ולעקוף את מנגנוני הבקרה.

פרוטוקולי תקשורת לא בטוחים

התקני IoT רבים משתמשים בפרוטוקולים פשוטים כמו TCP/UDP ללא הצפנה (למשל MQTT ללא TLS) או בספריות קריפטוגרפיות מיושנות. רשתות תעשייתיות מסתמכות לעיתים על פרוטוקולים ותיקים כמו Modbus ו‑DNP3 שאין בהם מנגנוני אימות או הצפנה. תקשורת לא מוצפנת חושפת נתונים להאזנה ולהתקפות "אדם באמצע". כך יכולים תוקפים ליירט פקודות, לשלוף אישורים או להזריק הודעות זדוניות שמפעילות התקני קצה.

חולשות שרשרת אספקה ורכיבים

התקני IoT נשענים במידה רבה על מערכות הפעלה, ספריות קוד ומרכיבי חומרה צד שלישי. פרצות שאינן מתוקנות ברכיבים אלה מייצרות שטח התקפה. חומרה ותוכנה מיושנות במערכות תעשייתיות ותיקות פוגעות ביכולת לראות מה קורה ברשת ויוצרות פערי אבטחה. בסביבות תעשייתיות רבות עדיין משתמשים בסיסמאות ברירת מחדל והבקרה על הרשאות גישה לוקה בחסר. תקן OWASP IoT Top 10 מזהה שימוש ב"רכיבים לא מאובטחים או מיושנים" ו"ממשקים לא בטוחים" כסיכונים מרכזיים.

תקיפות פיזיות וערוצי צד

גישה פיזית להתקן יכולה לחשוף יציאות דיבאג, זיכרון פלאש לא מוגן או ערוצי צד כמו פליטות אלקטרומגנטיות. תוקפים עשויים להתחבר דרך חיבורי JTAG או UART ולחלץ קושחה או סיסמאות. OWASP IoT Top 10 מונה "היעדר קשיחות פיזית" כאחד הסיכונים הקריטיים. התקני IoT מוצבים לעיתים קרובות באתרים ציבוריים או מרוחקים, דבר שהופך אותם לפגיעים להשחתה או גניבה.

מקרה מבחן: בוטנט Mirai וסיסמאות ברירת מחדל

בוטנט Mirai הוא אחד האירועים הידועים ביותר באבטחת IoT. הוא הדביק מאות אלפי מצלמות, נתבים ומקליטי וידאו חכמים על ידי סריקה אחר התקנים עם אישורי יצרן לא משתנים. לאחר ההדבקה הפכו ההתקנים לחלק מרשת תקיפה ששימשה להפלת שירותי אינטרנט גדולים. חברות אבטחה מציינות כי רשימת הסיסמאות של Mirai כללה צירופים נפוצים כמו 'admin/admin' ו‑'root/12345'. המקרה מדגים כיצד חולשות פשוטות בסיסמאות יכולות להשפיע רחוק.

אמצעי אבטחה למפתחים

עיצוב התקני IoT מאובטחים דורש גישה רב־שכבתית: החל מפרקטיקות פיתוח מאובטח ושורש אמון בחומרה ועד ניהול מחזור חיים וניטור. אמצעים אלה יוצרים יחד אסטרטגיית הגנה שלמה.

א. אבטחה כבר בשלב התכנון ומידול איומים

אבטחה צריכה להשתלב בעיצוב המוצר מרגע ההתחלה, ולא כתוספת מאוחרת. המכון הלאומי לתקנים וטכנולוגיה של ארה"ב (NIST) קורא ליצרנים לבצע הערכות סיכונים ומידול איומים כבר בשלבי פיתוח מוקדמים. המסמך NIST IR 8259 רביזיה 1 מדגיש את חשיבות שילוב מסגרת הסייבר של NIST בפיתוח מוצרי IoT והבחנה בין פעילות לפני השקה ולאחריה. NIST SP 800‑213 מזכיר לארגונים להרחיב את תהליכי ניהול הסיכונים כך שיכללו התקני IoT, להגדיר דרישות אבטחת מידע לפי השימוש והמקרי שימוש ולהבין את ההשפעות האפשריות. הכלי STRIDE או בניית עצי תקיפה יכולים לסייע לצפות את מטרות היריבים ולתכנן בקרות מתאימות.

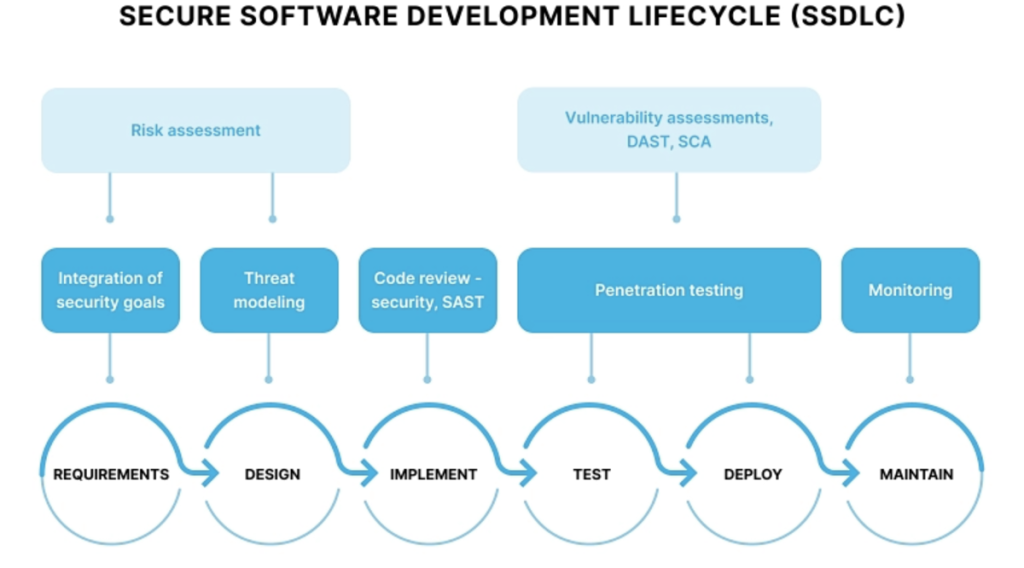

אימוץ מחזור חיים מאובטח של פיתוח תוכנה (SSDLC) ושלד הפיתוח המאובטח של NIST (SSDF) מבטיחים שהאבטחה נלקחת בחשבון בכל שלב: דרישות, עיצוב, קידוד, בדיקות, פריסה ותחזוקה. זאת כולל קידוד מאובטח, ביקורת קוד, ניתוח סטטי, ניתוח דינמי ופאזינג (פירוט בהמשך). בתעשיות מוסדרות כמו בריאות ותשתיות קריטיות, מסגרות ציות כמו IEC 62443 מחייבות התייחסות להתקני IoT כחלק מהמערכת וניהול הסיכונים הנלווים.

ב. שורש אמון בחומרה ואתחול מאובטח

שורש אמון חומרתי מספק בסיס מינימלי ובלתי ניתן לשינוי לאימות שלמות הקושחה והמנהל האתחול. ניתן ליישמו באמצעות מודול פלטפורמה מהימן (TPM), רכיב מאובטח או מיקרו‑בקר עם מנגנון Secure Boot מובנה. אתחול מאובטח מבטיח שרק קושחה מאומתת תרוץ ומונע התקנת קושחה זדונית. יש לשלב אותו עם הצפנה ועם הגנה מפני הורדה לאחור; אפשר ליישם זאת באמצעות מונים חד‑כיווניים או מספרי גרסה השמורים בפיוזים בחומרה.

כדאי לצמצם את שטח התקיפה של המנהל לאתחול על ידי נטרול ממשקי דיבאג (למשל JTAG) ולהבטיח ששרשרת האמון נמשכת ממפתח השורש ועד ליישום. שורש האמון הוא יסוד; לאחר שהוא נפרץ, אף אמצעי תוכנה לא יחזיר את הביטחון לחלוטין.

ג. עדכוני OTA חתומים, אטומיים ומוגנים מפני הורדה לאחור

עדכונים מעבר לאוויר (OTA) חיוניים לסגירת פגיעויות ולהוספת תכונות. אך מנגנוני OTA לא מאובטחים יכולים להיות מנוצלים. רשימת הבדיקה של Memfault לגבי OTA מדגישה את חשיבות חתימת תמונות הקושחה באלגוריתמים קריפטוגרפיים (כמו RSA או ECDSA) ואימות החתימות בהתקן לפני יישום העדכון. יש להשתמש בבדיקות hash כדי לוודא את שלמות הקובץ שהורד. מספרי גרסה צריכים להיות מקודדים בכותרת הקושחה כדי למנוע הורדה לאחור, והתקן צריך לדחות גרסאות ישנות.

עדכונים חייבים להיות אטומיים (מוחלים במלואם או לא מוחלים כלל) ולנצל מחיצות A/B. פריסות מדורגות מאפשרות לבדוק עדכונים על קבוצה קטנה של התקנים לפני הטמעה מלאה. Memfault ממליצה גם להגן על מפתחות החתימה ולבדוק את תוקף תעודות TLS של שרתי העדכונים, כולל סבב תעודות אוטומטי. רישום וניטור במהלך עדכוני OTA מאפשרים פתרון בעיות ומגלים דפוסי עדכון חריגים.

ד. זהות התקן וניהול מחזור חיי תעודות (PKI)

כל התקן בצי צריך להיות בעל זהות ייחודית הקשורה למפתח קריפטוגרפי. תשתית מפתחות ציבוריים (PKI) מאפשרת להתקנים לאמת את עצמם מול שרתים ומול התקנים אחרים באמצעות תעודות X.509. חברות כמו Keyfactor מדגישות שתעודות דיגיטליות מספקות זהות בטוחה, מאפשרות תקשורת מוצפנת ומגנות על עדכוני קוד באמצעות חתימות. התקן IEC 62443 דורש זיהוי, בקרת גישה, חתימת קוד ותקשורת מאובטחת החל מרמת Security Level 2.

במהלך הייצור או שלב ההפעלה, יש להעניק לכל התקן זוג מפתחות ותעודה שמנפיק היצרן. ניהול מחזור חיי התעודות (CLM) חייב לאוטומט הנפקה, חידוש, רוטציה וביטול של תעודות. שימוש בתעודות חתומות עצמית או מפתחות ארוכי טווח עלול לגרום להתרסקות ולפגיעויות. Keyfactor מזהירה כי ניהול לקוי של תעודות עלול לגרום לבעיות אמון ולסכן את המערכת. פלטפורמות ענן רבות מציעות שירותי פרישה המתממשקים עם PKI מנוהל.

ה. תקשורת מאובטחת ועיקרון המינימום

נתונים במעבר ובמנוחה חייבים להיות מוגנים. התקנים צריכים להשתמש בגרסאות העדכניות של TLS (1.2 או 1.3) לכל חיבורי הרשת וככל האפשר ב‑mTLS לאימות הלקוח. פרוטוקולי מורשת כמו Modbus עדיף לעטוף במנהרות מוצפנות (VPN או TLS Proxy) או להחליף באלטרנטיבות מאובטחות. חברות אבטחה מדגישות כי העברת נתונים לא מוצפנת וניהול סיסמאות לקוי מאפשרים לתוקפים ליירט מידע או לשלוח פקודות מזויפות. בנוסף, התקשורת עם פלטפורמות הענן או ממשקי Backend צריכה להשתמש בבקרת גישה מבוססת תפקידים (RBAC) או מאפיינים (ABAC) כדי להבטיח שהתקנים ומשתמשים פועלים עם ההרשאות המינימליות הנדרשות.

יש להצפין גם נתונים המאוחסנים מקומית בהתקן ולהשתמש במאיצים קריפטוגרפיים בחומרה כשניתן. יש לשמור מפתחות ותעודות בחומרה עמידה בפני ניסיונות מניפולציה. חלוקה ל‑segment של רשתות וחומות אש מגבילות תנועה לרוחב הרשת, ומיקרו‑סגמנטציה מבטיחה שגם אם התקן אחד נפרץ, הוא לא יכול לתקשר בחופשיות עם כולם.

ו. בחירת רכיבים מוקשחים והיגיינת שרשרת אספקה

מפתחים מסתמכים על ספריות קוד פתוח, מערכות הפעלה ורכיבי צד שלישי שעלולים להכיל פגיעויות. OWASP IoT Top 10 מזהה את השימוש ברכיבים לא מאובטחים או מיושנים כגורם סיכון מרכזי. כדי לצמצם זאת:

- תחזקו רשימת מרכיבים (SBOM) – יש לנהל רשימה מעודכנת של רכיבים וגרסאות בשימוש. כלים כמו CycloneDX או SPDX עוזרים לעקוב אחר תלות.

- עקבו אחר פגיעויות והתקינו תיקונים – הירשמו לעדכונים אבטחיים ויישמו עדכונים בהקדם. עם זאת, רבים מהתקני IoT קשה לעדכן; NIST SP 800‑213 מציין שעל היצרנים לזהות יכולות אבטחה של התקנים ולתמוך בפעולות הנדרשות לטיפול בהם.

- צמצמו את שטח ההתקפה – הסירו שירותים לא בשימוש, סגרו יציאות ובטלו פונקציות מיותרות. חברות מומחיות מציינות כי התקנים תעשייתיים ותיקים משתמשים לעיתים בסיסמאות ברירת מחדל וחסרים בקרות גישה.

- אמתו קוד צד שלישי – בצעו ניתוח סטטי ודינמי, בדיקות חדירה וביקורת שרשרת אספקה. הימנעו מהכללת מסגרות כבדות או בינארים לא אמינים כשאינם נחוצים.

ז. ניהול התקנים, ניטור ותגובה לאירועים

ניטור מתמשך הכרחי כדי לזהות התקנים שנפרצו והתנהגות חריגה. NIST IR 8349 ממליץ לאפיין את התנהגות הרשת הצפויה של התקני IoT כדי שמנהלי הרשת יוכלו להגדיר בקרת גישה מתאימה ולגלות חריגות. התקנים צריכים לשלוח טלמטריה על בריאות, ביצועים ואירועי אבטחה למערכת מרכזית. חריגות כמו סריקות יציאות או קפיצות בתעבורה החוצה עשויות להצביע על פריצה.

פלטפורמת ניהול התקנים צריכה לאפשר למפעילים להחזיר קושחה לאחור, לבודד או להסגיר התקנים פגועים ולבטל תעודות. רישום חייב להיות עמיד בפני שינוי ולהישלח באופן מאובטח. תכניות תגובה לאירועים צריכות לכלול תהליך גילוי חולשות, מתג חירום לניתוק מאפיינים פגיעים ותבניות תקשורת לעדכון לקוחות. ללא ניטור, התקפות יכולות להימשך שנים מבלי שייוודעו.

ח. בדיקות: פאזינג, ניתוח קושחה ותרגילי Red‑Team

בדיקות אבטחה צריכות לכסות גם תוכנה וגם חומרה. כלים לניתוח סטטי ולינטרים לוכדים שגיאות קוד, אך בדיקות דינמיות חיוניות לחשיפה של פגיעויות בזמן ריצה. כלי פאזינג מייצרים קלטים חריגים כדי לגרום לקריסות ולשגיאות בזיכרון. סימולציה של קושחה ופלטפורמות בדיקה ייעודיות (כמו IoTGoat של OWASP) מאפשרות לבודקים למצוא חולשות. תרגילי Red‑Team ובדיקות חדירה מדמים יריב אמיתי; לקחים מפרשיות כמו Mirai מראים עד כמה סריקה פשוטה יכולה למצוא סיסמאות ברירת מחדל. מסגרת SSDF של NIST מעודדת בדיקות קבועות ועדכונים כחלק ממחזור החיים של פיתוח מאובטח.

תקנים, רשימות בדיקה ועמידה ברגולציה

תקנים ורגולציות מספקים מסגרת לאבטחת IoT. המרכזיים שבהם:

- OWASP IoT Top 10 – מבליט חולשות נפוצות כמו סיסמאות חלשות, שירותי רשת לא מאובטחים, ממשקים אקוסיסטם פגיעים, מנגנוני עדכון לא בטוחים והיעדר קשיחות פיזית. מפתחים צריכים להשתמש בו כרשימת בדיקה בעת תכנון ובדיקות.

- NIST SP 800‑213 ו‑NIST IR 8259 – מדריכים לשילוב התקני IoT במערכות מידע. הם מדגישים הרחבת תהליכי ניהול הסיכונים, הבנת מקרי שימוש של התקן, ניתוח השפעה על סיכוני המערכת והגדרת דרישות אבטחת המידע. עדכון 8259 מבהיר שיש ליישר את יכולות הסייבר של מוצר עם צרכי הלקוחות ומסגרת הסייבר של NIST.

- IEC 62443 – תקן אבטחה לאוטומציה תעשייתית; ברמת Security Level 2 הוא מחייב זיהוי, בקרת גישה, תקשורת מאובטחת וחתימת קוד.

- Manufacturer Usage Description (MUD) – NIST IR 8349 מעודד שימוש בקובצי MUD להגדרת התנהגות הרשת הצפויה של התקנים, ובכך לאפשר מדיניות בקרת גישה ברמת הרשת.

- רגולציות פרטיות – עבור התקנים רפואיים וצרכניים יש לעמוד בתקנות הגנה על פרטיות כמו HIPAA או GDPR. מפתחים צריכים ליישם עקרונות צמצום נתונים, ניהול הסכמה והצפנת מידע במנוחה.

צ'ק‑ליסט למפתחים

- בצעו מידול איומים: זיהוי יריבים, נכסים ומקרי שימוש לרעה (STRIDE, עצי תקיפה).

- אימצו SSDLC/SSDF: שלבו אבטחה בכל שלבי הפיתוח.

- השתמשו ב‑Secure Boot ושורש אמון בחומרה: אמתו קושחה; נטרלו ממשקי דיבאג.

- יישמו עדכוני OTA חתומים: חתמו על קושחה, אימתו לפני התקנה, אפשרו החזרות אטומיות.

- הקצו זהויות ייחודיות להתקנים: השתמשו ב‑PKI; אוטומטו את ניהול מחזור התעודות.

- הצפינו תקשורות ונתונים: השתמשו ב‑TLS 1.2/1.3; יישמו אימות הדדי; הגנו על נתונים במנוחה.

- תחזקו SBOM וניהול תיקונים: עקבו אחר רכיבים; התקינו עדכונים בזמן; הסירו שירותים לא נחוצים.

- נטרו התנהגות התקנים: השתמשו בטלמטריה, לוגים ו‑MUD לזיהוי אנומליות.

- פתחו תהליכי תגובה לאירועים: הגדירו תהליכים לחולשות, עדכוני חירום, תקשורת עם לקוחות ובידוד התקנים.

- ערכו בדיקות אבטחה קבועות: ניתוח סטטי, פאזינג, בדיקות חדירה ותרגילי Red‑Team.

מדריך תפעולי מהיר

כדי לתרגם את מיטב הפרקטיקות לפעולות יומיומיות, צוותים יכולים לאמץ את הצעדים הטקטיים הבאים:

- הנפקת מפתחות ותעודות מראש בזמן הייצור כדי לוודא שלכל התקן יש זהות ייחודית.

- דרשו אימות רב‑גורמי (MFA) לגישה לפורטלים של פיתוח וניהול.

- יישמו פריסות OTA מדורגות: בדקו עדכונים על קבוצה קטנה של התקנים, נטרו טלמטריה והרחיבו בהדרגה.

- קבעו בסיס טלמטריה על ידי רישום מדדי ביצוע ומרקמי רשת נורמליים; הגדירו התראות לחריגות.

- אפשרו מתג חירום: במקרה של פגיעות קריטית, נתקו מרחוק תכונות פגועות או את ההתקן כולו.

- צרו תוכנית גילוי חולשות: עודדו חוקרים לדווח באופן אחראי.

- הכינו תבניות תקשורת: עדכנו במהירות לקוחות על תקלות ועדכונים; שקיפות בונה אמון.

- בדקו ועדכנו מדיניות באופן קבוע: התאימו אותן לתקנים חדשים, נוף איומים משתנה וצמיחת החברה.

האבטחה של מכשירי IoT איננה פרויקט חד‑פעמי אלא השקעה לכל אורך חיי המוצר. תוקפים מנצלים סיסמאות חלשות, קושחה לא מאובטחת, רכיבים מיושנים ופרוטוקולים לא מוצפנים כדי לפרוץ להתקנים, כפי שמדגים מקרה הבוטנט Mirai. על המפתחים לשלב אבטחה משלב הרעיון ועד סיום השירות: למפות איומים, לבחור חומרה מאובטחת, לחתום על עדכונים, לנהל תעודות, להצפין נתונים, לנטר התנהגות ולבצע בדיקות ללא הפסקה. תקנים כמו OWASP IoT Top 10 ו‑NIST SP 800‑213 מספקים מסגרות ורשימות בדיקה להנחיה.

עבור צוותי מוצר וארגונים, שותפות עם חברת פיתוח IoT מנוסה יכולה להאיץ את היציאה לשוק תוך הטמעת אבטחה. כמו כן, מעורבות של חברת סייבר יכולה לסייע ביישום PKI, מידול איומים ותוכניות תגובה לאירועים. באמצעות השקעה בתכנון מאובטח, עדכונים שוטפים וניטור, חברות יכולות לספק מוצרים מחוברים אמינים שמגנים על משתמשים ויוצרים ערך ארוך טווח. עלות ההתעלמות מאבטחה גבוהה בהרבה מההשקעה הנדרשת לבנות אותה מהתחלה.

להגיב