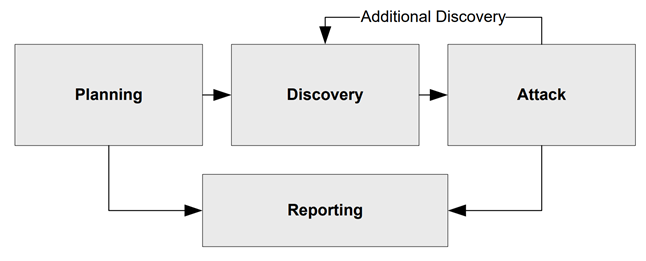

בדיקות חדירה הן מבדק אבטחה מבוקר וממוקד, ולא רק הרצת סורקי אבטחה אוטומטיים או ניסיון פריצה חסר מטרה. מדובר בהערכה מובנית ומכוונת מטרה שמטרתה לחשוף חולשות אבטחה אמיתיות שניתן לנצל. מומחי התעשייה מדגישים שבדיקת חדירות 'אינה אמורה להיות עימותית... אלא זיהוי הסיכון העסקי הקשור להתקפה'.

בניגוד לסריקה שגרתית של פגיעויות, שמספקת רק רשימה של בעיות פוטנציאליות, בדיקת חדירות משלבת מומחיות אנושית וניסיונות פריצה מבוקרים כדי לאמת כיצד 'חולשות… ניתנות לניצול'. במילים אחרות, בודקים מנוסים מדמים את פעולות התוקפים במסגרת חוקית ובשיתוף הלקוח, כדי להראות עד כמה הפריצה עלולה להתפתח – ולא רק לרשום את הליקויים.

שלב התיחום וההיערכות המקדימה: תכנון הבדיקה

בדיקות חדירה מודרניות מתחילות הרבה לפני הפעלת כל כלי סריקה. ראשית מגיע שלב ה'היערכות המקדימה', בו בודקים והלקוח מגדירים במדויק את היקף הבדיקה, הכללים והציפיות. היקף ברור קובע אילו מערכות, יישומים או רשתות נכללות בבדיקה (ושאר המערכות מודרות במפורש), ומגדיר את כללי ההתקשרות – למשל אילו בדיקות מותרות, באילו זמנים תתבצע הבדיקה, ערוצי התקשורת שיעבדו ואמצעי פיקוח במקרה של אירוע חריג. מומחי אבטחה מדגישים שתיחום הבדיקה הוא אחד המרכיבים החשובים ביותר שלה. כשזה לא נעשה כראוי, עלולה לקרות "התפשטות היקף" ובעיות משפטיות. לדוגמה, הבודקים מאשרים בדיוק אילו טווחי IP או דומיינים מורשים לסריקה, משום שסריקה של מערכות לא מוכרות עלולה להיחשב לבלתי חוקית. הם גם מוודאים מי הבעלים של אותם משאבים (למשל אם השרתים מתוחזקים על ידי גוף שלישי) ומציינים כל סוגיה שיפוטית (למשל אם היעד מתוחזק בגוש האירופי, מה שעשוי לדרוש התחשבות מיוחדת בחוקי פרטיות).

בהתאם לכך, שלב זה כולל הכנת חוזים והסכמי סודיות, קביעת מועדי הבדיקה (לעיתים בשעות מחוץ לשעות העבודה הרגילות) והגדרת אנשי קשר למקרה של תקלות. בהסכם מציינים גם אילו רכיבים מוחרגים מהבדיקה (למשל בסיסי נתונים חיים או מערכות קריטיות שאין לנסות לפרוץ) וקריטריוני הצלחה (למשל זיהוי כל הפגיעויות הקריטיות לעומת השגת כיסוי אבטחה מסוים). שלב זה עשוי לכלול מומחי אבטחה חיצוניים או צוותי ייעוץ המתמחים בבדיקות חדירה – ארגונים רבים מעדיפים להיעזר בשירותי אבטחת מידע מקצועיים במקום להסתכן בבדיקות חובבניות. ההרשאה להפעלת הבדיקה נתקבעית בכתב כך שלבודקים "יהיה בידם את הסמכות לבצע פעילויות מוגדרות" ללא חשש לתהליכים משפטיים. בקיצור, בדיקת חדירות מודרנית היא תרגיל מתוכנן בקפידה, עם גיבוי משפטי מפורש, ולא תרגיל פריצה פתוח וחסר תכלית.

איסוף מודיעין ומיפוי משטח התקיפה

ברגע שמתקבל האישור, הבודקים עוברים לשלב איסוף המודיעין ומיפוי משטח התקיפה. כאן המטרה היא להכיר את היעד. בשילוב כלי אוטומטיים ומחקר ידני, הבודקים ממפים טווחי רשת, שמות דומיין ותחנות שירות. הם מבצעים חיפושי DNS ו-WHOIS כדי לרשום מארחים, ואפילו עשויים לפרוש את הרשת המקומית אם הם בתוך הארגון. גם רשומות ציבוריות ורשתות חברתיות נמצאות בשימוש: למשל, אתרי החברה או פרופילי לינקדאין יכולים לחשוף שמות משתמש ותיאורי מערכות. לפי תקן NIST, פנטסטרים אוספים שמות מארחים וכתובות IP באמצעים של DNS, מזהים עובדים מתוך רשומות מקוונות, ומשתמשים בכלים כמו NetBIOS או SNMP (בבדיקות פנימיות) כדי לחשוף שמות מערכת ושיתופי קבצים. הם גם מבצעים בדיקת banner-grabbing (חיבור לנמלים פתוחים) כדי לתעד גרסאות תוכנה, ולפעמים אפילו עורכים "צלילה לפחי אשפה" או סיור במשרד כדי למצוא סיסמאות מודפסות.

כל המידע הזה יוצר מפת כניסה אפשרית. לעיתים מריצים סורקי פגיעויות אוטומטיים, המשווים את המערכות שנמצאו מול מאגרי ידע של פרצות מוכרות (למשל מאגר NIST NVD). אך סורקים לבדם אינם מספיקים: הם עלולים להפיק מאות התראות רבות שהן זוויות שווא או לא רלוונטיות. לכן הבודקים מבררים כל ממצא באופן ידני. תקן NIST מדגיש שבניתוח התוצאות המטרה היא "לזהות זוויות שווא, למיין פגיעויות ולהבין את הגורמים להן". במילים אחרות, הבודק לוקח כל התראה של סורק ובוחן אותה בבדיקות פרצה על מנת לראות אם אכן ניתן לנצל אותה. רק חולשות שאכן ניתן לנצל אותן מדווחות הלאה לשלב הבא. השילוב של שיטות אוטומטיות ושל בדיקה ידנית מבטיח שהבדיקה מתמקדת בסיכונים אמיתיים, ולא בליקויים דמיוניים.

מודל איומים ותעדוף: התמקדות במה שחשוב

עם רשימת הפגיעויות הפוטנציאליות ביד, הבודקים פועלים על פי אמת פשוטה: לא כל חולשה חשובה באותה המידה. הם בונים מודל איומים מנטלי של המערכת ושואלים: "אילו נכסים או פונקציות התוקף ירצה באמת לנצל?". במקום לרדוף אחרי כל בעיה קטנה, הם ממקדים את המאמצים בהתבסס על חומרה וניצול. המטרות העיקריות כוללות בדרך כלל מנגנוני אימות ושליטה (כניסות למערכת, איפוס סיסמאות), נתונים רגישים (מידע על לקוחות, סודות ארגוניים) ופונקציות קריטיות (למשל תהליכים מנהליים רגישים). גם ליקויי לוגיקה עסקית (למשל תהליכים בסליקת תשלומים או ניהול עסקאות) זוכים לתשומת לב מיוחדת. סטנדרט PTES מגדיר כי המודל האיומי מתמקד "בנכסים עסקיים, תהליכים עסקיים, קהלי איומים ויכולותיהם". במילים אחרות, הבודקים מתמקדים באוצרות הכתר של הארגון – הנתונים או הפונקציות שהתוקף יחשוק בהם – ובדרכי הניצול הסבירות ביותר.

בודקי חדירות מודרניים משתמשים לעיתים ברשימות OWASP (כגון ASVS ו-API Security Top 10 של OWASP) כדי לכוון את הבדיקות שלהם. עם זאת, הדגש הוא תמיד על תרחישים מציאותיים. למשל, אם למערכת יש ארכיטקטורת multi-tenant, הבודקים בודקים את "רדיוס הפיצוץ" – כלומר, האם תוקף בחשבון של לקוח אחד יכול לפגוע בחשבונות אחרים.

גילוי ותיקוף פגיעויות: מהגילוי להוכחה

בשלב זה הבודקים בוחנים באופן פעיל כל אזור שהוגדר בעדיפות, ומשתמשים בכלים אוטומטיים ובבדיקות מותאמות אישית. ייתכן שהם יריצו סורקי יישומים דינמיים, יבצעו פאזינג (בדיקת קלטים אקראיים) או יערכו בדיקות API דרך פרוקסי. החשוב מכל הוא: הם לא מסתפקים בהתראה לבדיקה. כל פגיעות חשודה עוברת אימות ידני. לדוגמה, אם סורק אוטומטי מציין נקודת SQL injection, הבודק ינסח שאילתה מתוחכמת כדי לבדוק האם ניתן באמת לשלוף נתונים. אם דווח על ספרייה פתוחה, הבודק ינסה לרשום את תוכנה ולראות מה מכילה. ההבחנה הזו – בין מציאת בעיות לבין הוכחתן – חשובה מאוד. כפי שמציין NIST, ניסיון ניצול "מאשר פגיעויות פוטנציאליות באמצעות ניסיון לנצלן", כלומר רק אם ניצול מתבצע בהצלחה חולשה נחשבת אמיתית.

במהלך כל התהליך, הבודקים נשענים על המומחיות שלהם בסייבר. הם נעזרים בספריות בדיקת אבטחה (כגון מדריכי OWASP), מבצעים סריקות מקיפות עם הרשאות מתאימות כאשר מותר, ומשלבים את תוצאות הכלים האוטומטיים עם תובנות ידניות. כל תוצאת "זווית שווא" נבדקת על ידי ניסיון פריצה או השוואת תוצאות מרובות כלים. כפי שצוין ב-NIST, בדיקה ידנית "מספקת לרוב תוצאות מדויקות יותר מאשר השוואת תוצאות מכלים מרובים". התוצאה הסופית היא רשימת ממצאים מאומתים, כל אחד מדורג לפי חומרה והשפעה.

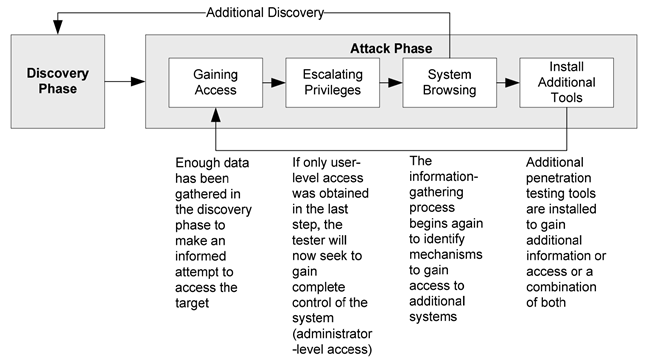

ניצול מבוקר: אימות הסיכון

כשחולשה מאומתת, הבודקים עשויים לבצע "ניצול מבוקר" כדי להבהיר את חומרת הסיכון. המטרה אינה ליצור נזק, אלא להדגים בצורה מבוקרת את ההשלכות. לדוגמה, הבודק עשוי להזריק קוד בלתי מזיק לטופס כדי לבדוק האם ניתן לקרוא או לשנות רשומה בבסיס הנתונים. אם נמצאה חולשה בכניסת מנהל, ייתכן שיישתמשו בהוכחת קונספט (PoC) כדי לקבל גישה זמנית לסביבת פיתוח או לשרת מבודד, ואז יפסיקו מיד. כך מוכחת חומרת הבעיה: מוצגים אילו נתונים עלולים להיחשף, אילו מערכות עלולות להיות תחת שליטה ואיך עשויה להתפתח פריצה, בלי לגרום לנזק ממשי.

ניצול מבוקר עשוי לכלול גם ניסיון להגביה הרשאות ותנועה רוחבית, אם זה נכלל בתחום הבדיקה. בבדיקות פנימיות, לאחר הכניסה הראשונית, הבודקים ינסו לשדרג הרשאות (למשל ממשתמש רגיל למנהל). כמו כן, הם עשויים לנסות לנוע למחשבים או שירותים נוספים ברשת. כל פעולה מתבצעת בקפדנות מרבית: הבודקים פועלים לפי פרוצדורות בטיחות כך שאם משהו משתבש (למשל שרת קורס), יוכלו לעצור מיד. כל שלב מתועד בזמן אמת (צילום מסך, לוגים והערות) כדי לשמש ראיה. ניצול ברמה זו מתבצע רק לאימות הסיכון; הפרטים המלאים של ההתקפה נשמרים בסוד כדי למנוע ניצול לרעה. בסיכום, ניצול מבוקר בבדיקת חדירות הוא הדגמה מבוקרת של הסיכון, ולא מתקפת סייבר בלתי מעוקבת.

אחרי הניצול וההשפעה העסקית

לאחר ניסיונות הניצול, הבודקים מנתחים את התוצאות כדי להעריך את ההשפעה העסקית. הם בודקים עד כמה שליטה הייתה יכולה להיות מושגת על ידי תוקף: האם הוא היה יכול לקרוא נתונים רגישים, להתקין תוכנות זדוניות או להגיע למערכות קריטיות נוספות? הם גם בודקים אם הייתה אפשרות לשמור גישה עתידית (כגון התקנת "דלת אחורית") בהנחה שזה היה בתחומי הבדיקה. במקביל, הבודקים רושמים אילו מנגנוני הגנה או מערכי ניטור הותקפו או הודיעו על הפעולה, ומדגישים נקודות שבהן המערכות לא זיהו את הניסיון לפריצה. למשל, אם פריצה מבלי לעורר אזעקה של מערכות האבטחה, זו ממצא חשוב. לעיתים הבודקים פועלים במצב "סודי" כדי לדמות תוקף המתחמק מזיהוי, לאחר קבלת אישור מראש.

ניתוח זה מספק תמונה של אופי האיום האמיתי. הוא מציג להנהלה את "רדיוס הפיצוץ" של הפריצה – למשל, ששימוש בסיסמה נגנבת אחת עלול להוביל לשליטה מלאה ברשת – ומזהה גבולות אמון חשופים. הוא גם מספק הקשר חיוני לתעדוף התיקונים. למשל, באג ברמת ביניים עלול להפוך לבעל עדיפות עליונה אם הוא מאפשר השתלטות מנהלית. המיקוד הוא תמיד בספק תובנות בונות: אילו שילובים של חולשות מובילים לתרחישים הנפיצים ביותר ואיך לחסום אותם. בכך מתורגמים החששות הטכניים לסיכונים עסקיים מוחשיים.

מסירת דוח הבדיקה

כל הממצאים מרוכזים בדוח ברור וקריא המיועד למגוון קהלים. בדוחות חדירה מודרניים נהוג לכלול תקציר מנהלים (סקירה ללא מונחים טכניים של הסיכונים והממצאים העיקריים) וכן חלק(ים) טכניים מפורטים לצוותי ה-IT והפיתוח. לכל ממצא נכללים הפרטים החשובים: תיאור החולשה, הנכס בו נמצאה (למשל כתובת URL או שרת ספציפי), שיטת הגילוי שלה והוכחות כגון צילומי מסך או קבצי לוג. לכל פריט ממצא מצורף דירוג חומרה או סיכון (לעיתים בהתבסס על תקנים כמו CVSS). הדוח גם מסביר את ההשפעה העסקית של כל ממצא – למשל "תוקף עלול לגשת לנתוני לקוחות או להשבית שירות" – כדי לסייע להנהלה להבין את ההשלכות.

דוח בדיקת החדירות נמסר לכל בעלי העניין הרלוונטיים (כגון CIO, CISO ובעלי המערכות). הוא יכול להיות מוגש במספר פורמטים: למשל מצגת או מכתב מסכם להנהלה, ודוח PDF מלא לצוותים הטכניים. תקן NIST מזכיר שבגלל הקהלים המגוונים, "ייתכן שיהיה צורך במספר פורמטים לדוח" כדי לענות על כל קבוצה. באופן מעשי, הדוח צריך לכלול גם הנחיות לתיקון הבעיות (פתרונות מוצעים או אמצעי ביניים) והמלצות לבדיקות נוספות. דוחות רבים מסתיימים בסיכום כולל של הסיכונים והצעדים הבאים. כך מאפשר דוח איכותי להנהלה לקבל החלטות מושכלות ולמפתחים לטפל בבעיות בעדיפות הנכונה.

תיקון ובחינה חוזרת

בדיקת חדירות מוכיחה את ערכה רק אם נוקטים בצעדים בעקבותיה. לאחר מסירת הדוח, צוותי הפיתוח והתפעול עובדים יחד על פתרון או מיגון הבעיות שהתגלו. זה עשוי לכלול תיקון תוכנה, חיזוק הגדרות או התאמת קוד למניעת פרצות. נהוג לעקוב אחרי התיקונים באופן פורמלי, לרוב באמצעות תוכנית פעולות ומדדים (Plan of Actions & Milestones). NIST מציין שלאחר ביצוע התיקונים יש לערוך בדיקות חוזרות כדי לוודא שהבעיות אכן נפתרו. כלומר, הבודקים (או צוותי QA ואבטחה פנימיים) יחזרו על הבדיקות במערכת חדשה כדי לאמת שהחולשות נסגרו כראוי.

כדי לייעל את התהליך, צוותים רבים משלבים את ממצאי האבטחה שלהם בזרימת העבודה השוטפת. למשל, ניתן להכניס את התיקונים לתור הבאגים ולבדוק אותם במהלך ספרינט או במחזור הפיתוח הבא. ארגונים שמודעים יותר לאבטחה עשויים אף לשלב בדיקות חדירה כחלק מהבדיקות הרגילות שלהם. חיבור ממצאי הבדיקה למערכת ניהול הבאגים והתהליכים עוזר לוודא שאף בעיה לא "תתחמק".

בדיקות בסביבות שונות

המתודולוגיה הבסיסית של בדיקות חדירה זהה כמעט בכל סביבה, אך הפרטים עשויים להשתנות בהתאם לסביבה הנבדקת:

- בדיקות יישומי אינטרנט מתמקדות בממשקי דפדפן של היישום. הבודקים פועלים לפי מדריכי OWASP WSTG לממשקי web, ומטפלים באיומים כגון הזרקות SQL/NoSQL, XSS (סקריפט חוצי אתר), CSRF, בקרות גישה שבורות, ניהול מושב לא בטוח ועוד. הם עשויים לבדוק גם פונקציונליות שאינה מאובטחת לצד זו שמאובטחת. לדוגמה, הבודק עשוי לסרוק באופן אוטומטי את האתר ולאחר מכן לבדוק ידנית אזורים מורכבים כמו טפסים רב-שלביים או תהליכי תשלום.

- בדיקות APIs (שירותי REST/GraphQL) מדלגות על הדפדפן ומתמקדות בפורטלים (endpoints) של השרת. כאן המוקד הוא בקלטי JSON/XML, אסימוני אימות והגבלות תעבורה (rate limits). הבודקים מחפשים סיכונים ייחודיים ל-API: הרשאות לקויות (למשל שינוי פרמטר לצפייה בנתונים של משתמש אחר), הזרקת קוד לדרישות API, חשיפת נתונים לא מוצפנים בתגובות JSON, וניצול פעולות כמו IDOR או ליקויי לוגיקה עסקית. רשימת OWASP API Security Top 10 משמשת כמדריך נפוץ לאזהרות אלה. הבדיקות עשויות לכלול שליחת בקשות API מתוחכמות בצורה אוטומטית, וכן בדיקות ידניות של הלוגיקה בכל נקודת קצה.

- בדיקות בסביבות ענן בוחנות פלטפורמות ענן (AWS, Azure, GCP) תוך התחשבות במודל האחריות המשותפת. הבודקים מתמקדים במשאבים שהלקוח שולט בהם: מכונות וירטואליות, מכולות (containers), מדיניות זהות והרשאות (IAM), דליי אחסון (buckets) ועוד. הם בודקים תצורות שגויות (למשל דליים ציבוריים בשירות S3, הרשאות IAM פתוחות מדי), הגדרות רשת חשודות וחשיפת מידע בסביבת הענן. המתודולוגיה שונה מעט מבדיקות רגילות – למשל, ברוב המקרים אין חומת אש חיצונית לתקוף, אך יש ממשקי API וכלים של הספקים בענן שניתן לעבוד איתם. הבודקים גם חייבים לעקוב אחרי קווים מנחים של ספק הענן (למשל AWS מגדיר אילו פעולות עלולות להיחשב פעילות סריקה). בסיכום, בבדיקת ענן הבודקים בוחנים את ההגדרות והאבטחה של הסביבה בענן וביישומים שלכם, כדי לוודא שהכל פועל לפי המדיניות והתקנים הרצויים.

- בדיקות אפליקציות מובייל כוללות בדיקות גם ליישום שברשות המשתמש וגם לתשתית האחורית שלו. לעיתים הבדיקות מתחילות באנליזה סטטית של קוד האפליקציה (APK) – מחפשים מפתחות קבועים, הצפנה חלשה או הרשאות בעייתיות (למשל בקשות הרשאה רחבות מדי). לאחר מכן מריצים את האפליקציה (באמצעות אמולטור או מכשיר אמיתי) ועוקבים אחרי התעבורה הרשתית שלה, בודקים את קריאות ה-API והאחסון המקומי. בעיות כמו אחסון בלתי בטוח של אסימונים, הגדרת SSL חלשה או תקשורת בין-אפליקטיבית חשופה הן נפוצות. בבדיקות מובייל משלבים בדיקת קוד (Code Review), בדיקות דינמיות ואפילו הנדסה הפוכה במידת הצורך, תוך כיבוד כללי המערכת (למשל, בדרך כלל מותר לבצע 'ג'יילברייק' בהסכמה מראש).

- בדיקות פנימיות לעומת חיצוניות משתנות בנקודת המוצא של הבודק. בבדיקה חיצונית הבודק נמצא מחוץ לרשת הארגון עם גישה רק למידע ציבורי (דומיינים או כתובות IP). הוא מדמה תוקף מבחוץ, ומשתמש בסריקות אינטרנט וחיפוש מידע גלוי (OSINT). בבדיקה פנימית הבודק מתחיל מתוך הרשת הפנימית (לעיתים עם חשבון משתמש ברמת גישה נמוכה). אז הוא יכול להשתמש בכלים פנימיים כמו ניטור תעבורה ומניפולציות רשת. לפי NIST, "בדיקות פנימיות מתרחשות מאחורי קו ההגנה" וכוללות טכניקות (כמו sniffing או ARP spoofing) שלא זמינות מבחוץ. מקובל לבצע קודם את הבדיקה החיצונית כדי לא לתת 'יתרון אינפורמציוני' לבודק לפני המעבר לפנימית. בשני המקרים המטרה נותרת זהה: לאתגר את ההגנה החיצונית ובדוק את הפגיעות התוך-ארגונית.

לא משנה באיזו סביבה, המתודולוגיה נשארת מחמירה: תיחום, איסוף מודיעין, ניצול, דיווח ובחינה חוזרת. אסטרטגיות הבדיקה עשויות להשתנות (למשל זרמים באפליקציות Web לעומת קריאות API), אבל המטרה תמיד זהה: למצוא ולאמת חולשות אבטחה אמיתיות כדי שניתן יהיה לתקן אותן.

מסקנה

אסטרטגיית אבטחה בוגרת מכירה בכך שאף בדיקה לא יכולה להבטיח אבטחה מוחלטת. בדיקת חדירות אינה "מוכיחה ביטחון" – היא מודדת עד כמה המערכת חשופה לפריצה. באמצעות תהליך מובנה הכולל תיחום נכון, איסוף מודיעין מעמיק, מודל איומים ממוקד, תיקוף קפדני וניצול מבוקר, בדיקת החדירות מגלה כיצד תוקף עלול לפרוץ אליכם. הערך האמיתי טמון במה שעושים אחר כך: תיקון הבעיות, חיזוק ההגנות ושילוב מודעות אבטחה במחזור חיי הפיתוח. בסופו של דבר, בדיקת חדירות טובה מעניקה לארגון תמונה ברורה של הסיכונים האמיתיים שלו בעולם, ומאפשרת לו להשתפר. זוהי תרגיל מעשי ומונחה על ידי צרכים עסקיים, שמשלים פרקטיקות QA ואבטחה אחרות ועוזר לצוותים לבנות מערכות חסינות יותר (לדוגמה, באמצעות שירותי אבטחת הסייבר ושירותי QA ובדיקות של Intersog).

להגיב