בנקאות פתוחה משנה את עולם הפיננסים בכך שהיא מנפצת סיילו של נתונים ומאפשרת שיתוף מידע מאובטח. בעבר, בנקים שמרו את הנתונים של לקוחותיהם בתוך מערכות סגורות, מה שהקשה על אפליקציות חיצוניות להשתלב. היום הצרכנים והעסקים מצפים לשירותים פיננסיים בזמן אמת ולחוויה מותאמת אישית. בזכות רגולציות כמו PSD2 באירופה וסטנדרטים של בנקאות פתוחה בבריטניה ובמקומות אחרים, הבנקים חושפים ממשקי API למידע חשבונות ולתשלומים עבור ספקים מורשים. על פי דו"ח מ‑2023, היקף העסקאות דרך בנקאות פתוחה צפוי לעבור את 330 מיליארד דולר עד 2027. עבור סטארט‑אפים וצוותי מוצר זה מתורגם להזדמנויות אדירות לחדשנות בתחום התשלומים, האשראי וניהול העושר – בתנאי שהמוצרים נבנים בצורה מאובטחת ומעשית.

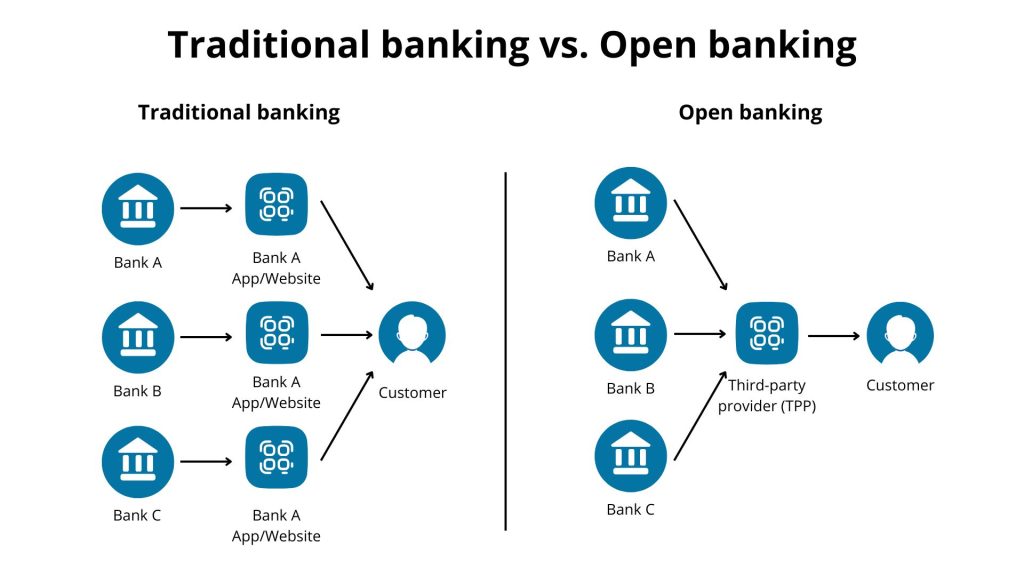

מהי בנקאות פתוחה (ומה היא לא)

בנקאות פתוחה היא מודל מוסדר שבו בנקים – ספקי שירותי חשבון תשלום (ASPSP) – מעניקים לצדדים שלישיים מורשים גישה למידע החשבון ולשירותי תשלום באמצעות ממשקי API מאובטחים. הצדדים השלישיים מתחלקים לשני סוגים: ספקי שירות מידע על חשבונות (AISP) וספקי שירות ייזום תשלום (PISP). הגישה ניתנת רק לאחר הסכמה מפורשת מהצרכן. תחת PSD2 ורגולציות דומות, הבנקים מפרסמים נקודות קצה סטנדרטיות שדרכן אפליקציות יכולות לקרוא מאזן, היסטוריית תנועות או לבצע העברת כספים. למשל, אפליקציה יכולה לקרוא מידע "קריאה בלבד" על חשבון או לשלוח תשלום בזמן אמת מתוך החשבון של המשתמש באמצעות אימות דו‑שלבי.

בנקאות פתוחה אינה כרוכה בשאיבת מסך (screen scraping) או בשיתוף נתונים ללא הגבלה. היא גם שונה מיוזמות נתונים פתוחים כלליות בכך שהמשתמשים חייבים לאשר לכל שימוש בנתונים (לרוב דרך מסך הסכמה מבוסס OAuth 2.0), והבנקים מגבילים את הנתונים לפי היקף וזמן. אף על פי שהשם מרמז על פתיחות, למעשה הגישה נשלטת: רק ספקים בעלי רישיון ואפליקציות שעברו בדיקה רשאים להתחבר. בקיצור, מדובר במנגנון מאובטח המבוסס על API שמאפשר לאפליקציות לגשת לנתוני בנק ולבצע תשלומים תחת כללי פרטיות ואבטחה מחמירים.

איך בנקאות פתוחה עובדת (תרשים זרימה בסיסי)

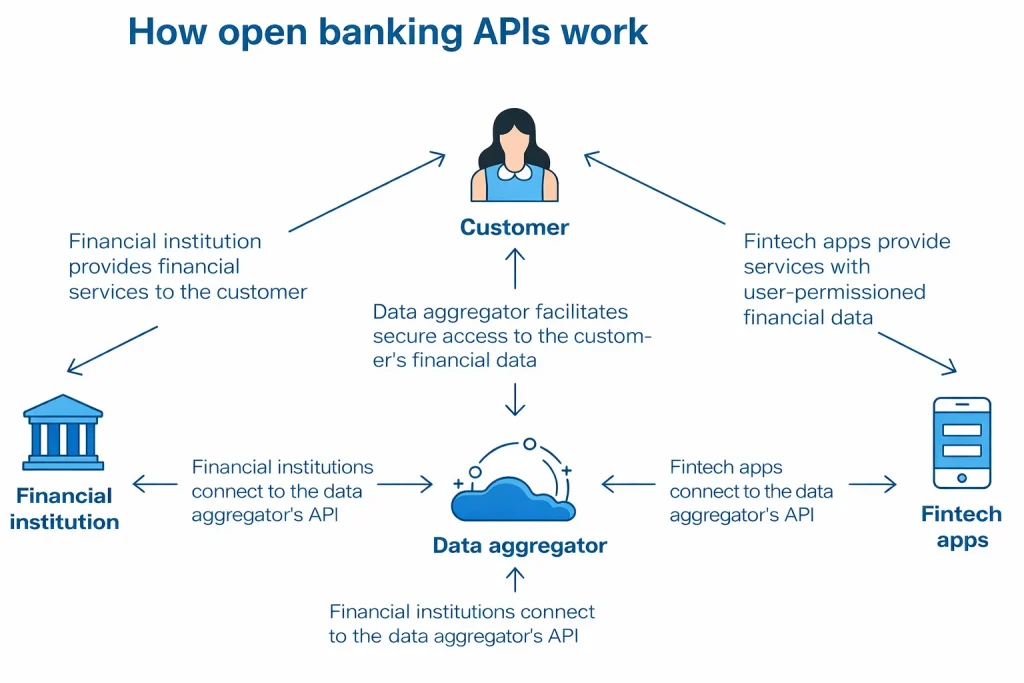

בזרימת בנקאות פתוחה משתתפים שלושה גורמים: הבנק (ספק החשבון), המשתמש (בעל החשבון) והספק השלישי (האפליקציה או חברת הפינטק). הספק חייב להיות רשום (או להשתמש באגרגטור מוסדר) ולעבוד לפי פרוטוקולי OAuth 2/ OpenID Connect. התהליך הבסיסי כולל:

- רישום הספק השלישי – הפינטק מקבל מזהה לקוח (client ID/secret או רישום דינמי) ואת הרישיון הנדרש (AISP/PISP). בנקים רבים דורשים מהספקים להירשם במאגר ולהחזיק תעודה דיגיטלית לאימות TLS הדדי.

- הסכמת המשתמש ואימות – בתוך האפליקציה המשתמש בוחר חשבון או פעולה, ומועבר (או מוצג לו חלון משובץ) לעמוד ההסכמה המאובטח של הבנק. הבנק מאמת את המשתמש (לרוב באמצעות אימות חזק דו‑שלבי – SCA) ומבקש ממנו לאשר את הגישה או התשלום. לאחר אישור, הבנק מחזיר לספק קוד הרשאה.

- החלפת אסימון – הספק מחליף את קוד ההרשאה באסימון גישה (ולעתים גם באסימון רענון) דרך נקודת הקצה של הבנק. באופנסורס הבנקאות נהוג להשתמש באסימונים שקושרים את האסימון ללקוח (Sender‑Constrained), למשל באמצעות TLS הדדי או DPoP.

- קריאות API – עם אסימון הגישה, הספק קורא את ה‑API הסטנדרטיים של הבנק. עבור שירות מידע לחשבון (AIS) הוא קורא נקודות קצה כמו /accounts, /balances ו‑/transactions כדי לקרוא נתונים. עבור ייזום תשלום (PIS) הוא קורא /payments כדי לבצע העברה. כל הקריאות מאובטחות (TLS/mTLS) וחייבות לכלול אסימון בתוקף ומפתח יידמוטנטי (idempotency) עבור תשלומים. הבנק מאמת את הבקשה ומחזיר נתונים או סטטוס ביצוע. לתשלומים עשוי להיות שלב נוסף של אישור אצל המשתמש.

- ניהול הסכמות – כל גישה מוגדרת בהסכמה: האסימון מקודד אילו חשבונות וסוגי נתונים אושרו וכמה זמן ההסכמה בתוקף. הבנקים והספקים שומרים רשומות הסכמה כך שקריאות עתידיות יהיו תקפות רק תחת ההסכמה. המשתמש יכול לבטל את ההסכמה בכל עת ולהפסיק את הזרימה.

- מסירת נתונים ועדכונים – הספק מקבל את נתוני החשבון או אישור התשלום ומציג אותם באפליקציה. ניתן גם להשתמש ב‑webhook‑ים לאירועים (למשל, תנועה חדשה או עדכון סטטוס תשלום). אחרת, הספק מבצע polling, מה שדורש טיפול נכון במקטעים ובמגבלות קצב.

לסיכום, בנקאות פתוחה היא לחיצת יד מבוססת API: המשתמש נכנס לבנק שלו, מאשר שיתוף מידע, והספק משתמש באסימוני OAuth 2 כדי להביא או לשלוח נתונים פיננסיים בצורה מאובטחת.

ערך עסקי (מי מרוויח וכיצד)

בנקאות פתוחה יוצרת ערך ברחבי המערכת הפיננסית:

- צרכנים ועסקים קטנים – הם נהנים מאפליקציות ושירותים עשירים יותר. לדוגמה, עסק קטן יכול לחבר את כל חשבונות הבנק שלו ללוח בקרה אחד, לראות תזרים והוצאות בזמן אמת ולבצע תשלומי משכורות דרך ה‑API של הבנק ללא התאמה ידנית. אנשים פרטיים מקבלים אפליקציות שמרכזות חשבונות ומציעות המלצות חיסכון מותאמות אישית. בסופו של דבר, הלקוחות מקבלים יותר שליטה ובחירה.

- פינטקים וסטארט‑אפים – גישה לנתוני בנק מפחיתה את חסמי החדשנות. מלווים יכולים לאמת הכנסות והוצאות מיד (ולקצר את זמן האישור), אפליקציות תשלום יכולות להעביר כספים בזול דרך חשבון לחשבון, ומנהלי עושר יכולים להציע ייעוץ כולל על ידי קבלת נתוני תנועה. למשל, באמצעות API לאימות הכנסה, מלווה ומלווה יכולים לדלג על טפסים: הלווה מחבר את הבנק שלו, והמערכת מחזירה היסטוריית הפקדות והערכה של השכר. זה מאיץ החלטות הלוואה ומשפר חיתום.

- בנקים ומוסדות פיננסיים – למרות שהרגולציה הובילה את השינוי, היא גם פותחת אפיקי הכנסה חדשים. הבנקים יכולים להרוויח ממכירת נתונים (למשל, תשלום על גישה לנתונים פרימיום) ולהפחית נטישה על ידי שילוב השירותים שלהם באפליקציות אחרות. הם מרוויחים שותפים אקוסיסטם שבונים על הנתונים שלהם ומרחיבים את ההפצה. עבור מנהלי כספים ותאגידים, בנקאות פתוחה מאפשרת ניהול מזומנים וניתוחים יעילים (כמו התאמה אוטומטית של חיובים וזיכויים מתנועות).

- סוחרים – API לייזום תשלום מאפשרים לסוחרים לקבל "תשלום ישירות מהבנק" בקופה. לדוגמה, אתר קניות יכול להפנות את הלקוח לאשר העברת בנק מהירה במקום להשתמש בכרטיס. זה מקטין עמלות (חיסכון של 2–3% בעמלת כרטיס) ומאיץ את היישוב. סוחרים עם תשלומים תכופים או חוזרים (שירותים, חשמל, מנויים) נהנים במיוחד מזרימות חשבון‑לחשבון (A2A).

- רגולטורים והאקו‑סיסטם – סטנדרטיזציה ושקיפות משפרות את האבטחה והתחרות. הרגולטורים נהנים ממעקבות ברורות (הבנקים מתעדים כל שימוש ב‑API) ויכולים לקבוע דרישות אחידות (כמו SCA) לכלל הספקים. אקו‑סיסטם בריא של בנקאות פתוחה מעודד תחרות והופך את השירותים הפיננסיים ליעילים יותר עבור כולם.

בקיצור, בנקאות פתוחה משחררת נתונים – יתרות, תנועות, מוטבים וסטטוס אשראי – ומאפשרת מוצרים חכמים יותר.

שימושים מובילים

שימושי הבנקאות הפתוחה משתרעים על פני תחומים רבים. הנה הדוגמאות המרכזיות:

- פיננסים אישיים – אפליקציות ניהול כסף מושכות נתונים ממספר חשבונות לצורך תקציב וניהול הוצאות. לדוגמה, משתמשת יכולה לקשר חשבון עו"ש וכרטיס אשראי לאפליקציה שמסווגת רכישות, קובעת יעדי חיסכון או מוצאת שיעורי ריבית טובים יותר. לוחות בקרה מרובי‑בנק מאפשרים לראות את כל היתרות והתנועות במקום אחד.

תרחיש לדוגמה: אשת מקצוע צעירה משתמשת באפליקציה שלפי הסכמתה שולפת את התנועות האחרונות משני בנקים. האפליקציה מתייגת אוטומטית מכולת, חשבונות ומנויים, ושולחת התראות כשהתקציב נחרג. - הלוואות ואשראי – בנקאות פתוחה מאפשרת הערכת אשראי מיידית. מלווים יכולים לבקש נתוני AIS של המשתמש כדי לאמת הכנסה ותזרים מזומנים, מה שמקטין הונאות וניירת. לדוגמה, אפליקציית הלוואות לעסקים קטנים מבקשת מהמבקשת לחבר את חשבון העסק שלה; תוך שניות היא רואה את הפקדות חצי השנה האחרונה, מסווגת תנועות, ומוודאת שההכנסה תואמת לדוחות מס. גם לווים עם היסטוריית אשראי דלה מרוויחים – נתוני הבנק מספקים הקשר אמיתי לאישור.

- תשלומים וקופה – חברות רבות משתמשות ב‑API לייזום תשלום לעיבוד עסקאות. תשלומים חשבון‑לחשבון מאפשרים ללקוחות לשלם ישירות מחשבון הבנק שלהם. לדוגמה, חנות מקוונת מציעה אפשרות "תשלום ישירות מהבנק" בקופה; הלקוח בוחר את הבנק, מבצע אימות ומאשר את התשלום. ההזמנה משולמת מיד בלי כרטיס, והסוחר חוסך בעמלה וזוכה לאבטחה באמצעות אימות הבנק.

תרחיש לדוגמה: נוסעת קונה מנוי תחבורה חודשי. בקופה היא בוחרת לשלם דרך הבנק; לאחר כניסה ואימות, התשלום מועבר מיידית, וחברת התחבורה רואה את הכסף ללא חשש לביטול. - ניהול עושר / פיננסים פתוחים – חברות השקעות וייעוץ משתמשות בבנקאות פתוחה להמלצות עשירות יותר. רובו‑יועץ יכול לאגד את כל החשבונות של הלקוח (עובר ושב, כרטיס אשראי, השקעות) ולהציע איזון מחדש. "פיננסים פתוחים" מרחיבים את הרעיון מעבר לבנקים – למשל, חיבור נתוני פנסיה או ביטוח. חברות ביטוח יכולות לזרז הצעות על ידי שימוש בדפוסי הוצאות להערכת סיכונים; למשל, אפליקציית ביטוח רכב עשויה לבקש לקרוא תנועות בנק הקשורות לדלק כדי לתמחר את הפוליסה.

- ארגונים ותזרים – תאגידים משתמשים ב‑API של בנקאות פתוחה לניהול כספים. צוות הנהלת חשבונות יכול להתאים חשבוניות אוטומטית באמצעות השוואת חיובים לתנועות. מנהלת כספים יכולה לחבר מספר חשבונות מחברות בנות למערכת אחת כדי לקבל תמונת מצב בזמן אמת. סטארט‑אפים משתמשים בשירותי AIS/PIS לתשלומי שכר והחזרי הוצאות.

תרחיש לדוגמה: קמעונאית בינלאומית מאחדת את נתוני הבנק שלה מחשבונות באירו, לירה שטרלינג ודולר לממשק אחד. כשמזומן עודף מזוהה בשוק מסוים, הגזברית מעבירה מיידית כספים לחשבון אחר באמצעות PIS, מה שחוסך את הצורך בהעברות בנקאיות ידניות.

נוף פתרונות תוכנה (מה לבנות)

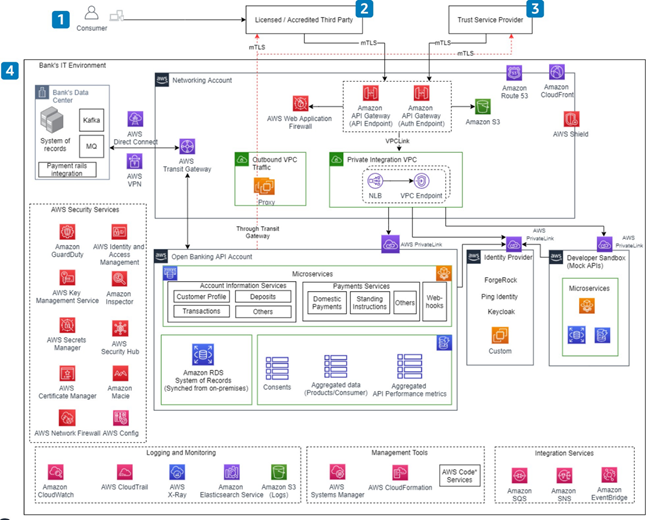

בניית מוצר בנקאות פתוחה דורשת מספר רכיבי תוכנה. ברמה גבוהה, המודולים העיקריים הם:

- שער API ופורטל מפתחים – מטפל בכל תעבורת ה‑API, אוכף אבטחה בדרגת FAPI/OAuth 2.0, TLS הדדי, הגבלת קצב ורישום. פורטל למפתחים מאפשר לספקים להירשם, לקבל מפתחות או תעודות ולבדוק קריאות.

- מנהל זהויות והסכמות – מנהל את אימות המשתמשים ומסכי ההסכמה. שירות זה מתחבר לספק הזהויות של הבנק (לרוב דרך OpenID Connect), מאמת את המשתמש ורושם את הסכמותיו, ומנפיק אסימוני OAuth 2 לגישה.

- מחברים לבנקים / ממשק אגרגטור – שכבת האינטגרציה המרכזית לבנקים. אם משתמשים באינטגרציות ישירות, יש לבנות מחברים המתקשרים עם API של כל בנק ומטפלים בהבדלים בפרוטוקול ובסכמה. אם משתמשים באגרגטור, שכבה זו מתקשרת עם ה‑API המאוחד שלו. בכל מקרה, הרכיב מטפל בהחלפת אסימונים, ניסיונות חוזרים ומיפוי שגיאות.

- שירות מידע על חשבונות – מושך ומעבד נתוני AIS. הוא קורא נקודות קצה של חשבון ותנועות, מנתח ומאחסן את התוצאות לשימוש באפליקציה. הוא עשוי לכלול גם סיווג העברות והעשרה, כמו זיהוי שמות ספקים או הפקדות משכורת.

- שירות ייזום תשלום – מנהל זרימות PIS. הוא יוצר בקשות תשלום, מטפל בהפניית המשתמש לאימות SCA, קורא ל‑API של הבנק ומעקב אחר סטטוס התשלום. הוא מבטיח גם שלא ייגבו תשלומים כפולים באמצעות שימוש במפתחות יידמוטנטיים.

- מאגר הסכמות ואסימונים – בסיס נתונים מאובטח שמחזיק את כל הסכמות המשתמשים, האסימונים שהונפקו (גישה ורענון) והיקף/תוקף שלהם. זה קריטי לעמידה בדרישות audit ולאפשר רענון אסימונים ללא אימות מחדש.

- Audit / Logging – רישום ברמה גבוהה שלא ניתן לשינוי של כל קריאות API, הסכמות ותנועות. בשל רגולציה קפדנית, כל גישה לנתונים חייבת להיות ניתנת לאימות; לכן מאחסנים גם גיבוי של מסמכי הסכמה ונתונים על אירועי SCA.

- ממשק משתמש / פרונט‑אנד – האפליקציה או הממשק בו הלקוח מחבר חשבונות ומציג נתונים. הוא צריך להשתלב בזרימות ההפניה או OpenID של הבנק ולנהל מצבי טעינה במהלך קריאות ה‑API.

- אנליטיקה וניטור – עוקבים אחרי ביצועים ושימוש: KPI, זמן תגובה, מגבלות קצב ושגיאות. חיבור ל‑API חיצוניים עלול להיות איטי או מוגבל, ולכן חיוני לעקוב אחרי בריאות המערכת.

צוותים רבים מתחילים לעבוד עם פלטפורמת אגרגטור כדי להימנע מאינטגרציה ישירה לכל בנק. אחרים משתמשים במימושי קוד פתוח המיועדים לסטנדרטים של בנקאות פתוחה או שירותי ענן ייעודיים. ללא קשר לגישה, המוצר חייב לשלב שירותי אבטחה ליבה כמו שרת הרשאה OAuth 2.0, ניהול תעודות עבור TLS הדדי וספק זיהוי הונאה. בפועל, הבנקים בדרך כלל נעזרים בספק שירות אמון לצורך ניהול התעודות, ולכן המערכת שלכם צריכה לתמוך בתשתית PKI זו.

מאמר קשור: פרוטוקולי אבטחת סייבר לפינטק ב‑2025 – מדריך מעשי לסטארט‑אפים ולחברות בצמיחה.

בסיכום, פלטפורמת בנקאות פתוחה כוללת לרוב שער API מאובטח, שירות אימות והסכמה, מחברי בנק או אגרגטור, עיבוד נתוני חשבונות, מנוע תשלומים עם מפתחות יידמוטנטיים ולוגים ותיעוד חזק. ארכיטקטורה מבוססת מיקרו‑שירותים מאפשרת להפריד רכיבים ביעילות ולהגדיל לפי הצורך.

ארכיטקטורת ייחוס (מעשית, ממוקדת מוצר)

ארכיטקטורת ייחוס פשוטה יכולה להיראות כך (הרכיבים מסודרים לפי הזרימה):

- אפליקציית לקוח – מפעילה את התכונות של בנקאות פתוחה, למשל כפתור "חבר חשבון".

- שירות UI/הסכמה – מפנה את המשתמש לנקודת ההרשאה של הבנק לאימות ו‑SCA.

- שרת הרשאה – שרת של הבנק או שלכם שמנפיק אסימונים לאחר התחברות מוצלחת.

- שער API – מקבל קריאות מהאפליקציה (עם האסימון) ומנתב אותן בצורה מאובטחת.

- שירות חשבון – רכיב אחורי שקורא לנקודות AIS של הבנק ומחזיר נתונים.

- שירות תשלום – רכיב אחורי שקורא לנקודות PIS של הבנק כדי לשלוח תשלומים.

- מאגר הסכמות – בסיס נתונים של הסכמות והמצב של האסימונים.

- רישום/Audit – לוכד כל בקשה, פעולה והיענות לצורך התאמה לרגולציה.

זרימה זו מדגישה שהנתונים משותפים רק לאחר הסכמת הלקוח באמצעות OAuth 2.0 ושכל הגישה מצד שלישי צריכה להשתמש ב‑TLS הדדי לאבטחה. עבור צוות מוצר, הדגש הוא על בניית שירותים שימושיים ובטוחים. לדוגמה, שירות החשבון עשוי לאחסן בזיכרון מטמון תנועות אחרונות ולסווג אותן, בעוד ששירות התשלום חייב ליישם מפתחות יידמוטנטיים ולעקוב אחר סטטוס תשלומים בצורה אסינכרונית.

גישות אינטגרציה: ישירה, אגרגטורית, היברידית

כאשר בונים קישוריות לבנקאות פתוחה, יש שלוש אפשרויות מרכזיות:

- אינטגרציה ישירה (Point‑to‑Point) – החברה מקבלת רישיון AISP/PISP ומתחברת ישירות ל‑API של כל בנק. יתרונות: שליטה מלאה בזרימות ובנתונים; אין תלות בספק חיצוני. חסרונות: עול רגולטורי כבד, מאמץ גדול והבדלים בפרוטוקולים בין הבנקים. מסלול זה מתאים בדרך כלל לפינטקים גדולים או לבנקים; רוב הסטארט‑אפים מתחילים עם אגרגטור.

- אגרגטור (שירות צד שלישי מורשה) – שימוש בפלטפורמת בנקאות פתוחה שכבר מחברת לעשרות בנקים, כמו Plaid, TrueLayer או Yodlee. יתרונות: זמן הגעה לשוק מהיר וכיסוי רחב; האגרגטור מטפל בהחלפת אסימונים, בפרוטוקולים שונים ובחלק מהציות. חסרונות: עלויות שוטפות (בדרך כלל לפי קריאות API או נפח), תלות בספק ופחות שליטה בפרטים. ייתכן שתצטרכו עדיין רישיון PISP/AISP משלכם, תלוי בשוק.

- היברידי – שילוב של השניים: למשל, להתחבר ישירות לבנקים הגדולים במדינה ולהשתמש באגרגטור לבנקים נוספים או לאזורים אחרים. אפשרות נוספת היא להשתמש באגרגטור ל‑AIS ולבנות אינטגרציה משלך ל‑PIS עבור שליטה מלאה בקופה. היתרון הוא איזון בין כיסוי לשליטה; החיסרון הוא מורכבות ותחזוקה של שתי מערכות.

בפועל, הבחירה תלויה בצרכים ובמשאבים. אם צריך רק בנקים בודדים, אינטגרציה ישירה עשויה להספיק; אם צריך כיסוי נרחב, אגרגטור הוא פרקטי. ניתן לשקול מטריצה מהירה: תקציב/זמן – אגרגטור מנצח; שליטה/התאמה – אינטגרציה ישירה; ציות – לאגרגטורים יש לעיתים תשתית, אך אינטגרציה ישירה מחייבת לבנות אותה; כיסוי – לאגרגטורים כיסוי רחב; סיכון לספק – ישירה נמנעת מהסתמכות; היברידית – איזון. בלוג Yaspa מציין שעבודה עם אגרגטור מאפשרת להתחיל מהר בבנקאות פתוחה אך עדיין דורשת פיתוח מוצר, בעוד שבנייה עצמית דורשת משאבים אך מספקת שליטה מלאה.

ציות, פרטיות וסיכון (הדברים שלא מתפשרים עליהם)

בנקאות פתוחה כפופה לרגולציה כבדה. יש לבנות אבטחה ופרטיות מהיום הראשון:

- אימות חזק של לקוח (SCA) – כל פעולה של הלקוח מחייבת אימות דו‑שלבי. בפועל, האפליקציה חייבת להפנות את המשתמש לעמוד האימות של הבנק (OTP, ביומטריה וכו') בכל פעם שהמשתמש נותן הסכמה או יוזם תשלום. אין דרך לעקוף זאת; יש לוודא שה‑UX מתייחס לכך.

- אבטחת OAuth2/FAPI – השתמשו בפרופילים של ה‑Financial‑grade API של OAuth 2.0/OIDC: TLS הדדי או DPoP לקישור אסימונים ללקוח, אסימונים קצרי תוקף והעברת הרשאות מאובטחת (PAR) אם נתמכת. לעולם אל תשלחו אסימונים ב‑URL; הצפינו את כל התעבורה והקפידו על ניהול מפתחות.

- ניהול הסכמות – תעדו ואכפו הסכמה מפורשת של המשתמש. כל אסימון חייב להתאים להסכמה פעילה עם היקף ותוקף ברורים. אפשרו למשתמשים לראות ולבטל הסכמות. שמרו את הסכמות באופן מאובטח (למשל, האשינג) וקשרו כל קריאה ל‑API לרשומת הסכמה. תחת GDPR, ההסכמה חייבת להיות חופשית, ספציפית ומודעת.

- הגנת נתונים (GDPR וכדומה) – אספו ואחסנו רק את הנתונים שאתם צריכים. הצפינו נתונים במנוחה ובמעבר. עמדו בדרישות חוקי פרטיות כמו GDPR: אפשרו בקשות למחיקת נתונים, הגבילו העברת נתונים בין מדינות והמעיטו באיסוף מידע רגיש. זכרו שעשויים להיות נתונים רגישים בתנועות, ולכן צריך להגן עליהם ברמה גבוהה.

- ניהול תעודות – במדינות רבות חייבים ספקים להשתמש בתעודות X.509 לאימות TLS הדדי. תצטרכו להנפיק ולחדש תעודות דרך ספק שירות אמון. ניהול אוטומטי של PKI מומלץ.

- שרידות ואחריות השירות (SLA) – הבנקים מצפים לזמינות גבוהה. יש ליישם ניסיונות חוזרים, תוכניות גיבוי (למשל, ערוץ תשלום חלופי) ולוגים מפורטים. עמדו בתנאים של תקנים רשמיים (כמו אלו בבריטניה).

- הונאה וסיכון – שלבו בדיקות הונאה ו‑AML במידת הצורך. אף על פי שהבנק מאמת את המשתמש, אתם צריכים לעקוב אחרי דפוסי שימוש חריגים (למשל, משתמש שמחבר עשרות חשבונות בבת אחת). השתמשו בזיהוי משתמש ובאנליטיקה לאיתור חריגות אם אתם מטפלים בנפחים גבוהים.

- Audit ולוגים – שמרו לוגים שלא ניתן לשנות לכל פעולה. רגולטורים דורשים לרוב גם יומן גולמי של קריאות ה‑API וגם הוכחה שהתקבלה הסכמה. ודאו שהלוגים מוגנים משינוי.

הדבר החשוב ביותר הוא אמון. כל לקוח חייב לסמוך שהאפליקציה שלו מטפלת בנתונים הפיננסיים בצורה בטוחה. עבדו לפי פרופילי אבטחה ותקנים (כמו UK OBIE Security Profile, PSD2 RTS) ובצעו ביקורות אבטחה שוטפות.

מפת הדרכים ליישום (MVP → שלב 2 → שלב 3)

תוכנית בנייה מעשית מחלקת את העבודה לשלבים:

- MVP – התמקדו בשימוש אחד ובתחום מינימלי. לדוגמה, MVP יכול לתמוך רק ב‑AIS (קריאת יתרות) דרך בנק אחד או אגרגטור אחד. בנו את זרימת OAuth 2 עבור בנק אחד, אחסנו הסכמות והציגו מידע בסיסי. דלגו על תכונות מתקדמות (אין סיווג, רק נתונים גולמיים). ודאו שה‑SCA והזרימה פועלים אמין. בשלב זה, העדיפו אמינות על תכונות. נפוצים: הערכת חסר של מורכבות OAuth, שכחה של יידמוטנטיות בתשלומים, או אי‑טיפול בהסכמות שנדחו.

- שלב 2 – הרחיבו את הפונקציונליות והכיסוי. הוסיפו עוד בנקים ואזורים. תמכו גם ב‑PIS אם לא עשיתם זאת. יישמו העשרת נתונים (סיווג תנועות, זיהוי ספקים) כדי להפוך נתונים לידידותיים למשתמש. שפרו את ה‑UI (גרפים היסטוריים, התראות על תנועות חדשות). שדרגו את לוח הניהול להסכמות. התחילו לייעל ניהול תעודות ולדו"ח ציות. אם אתם משתמשים באגרגטור, שקלו לבנות מחברים ישירים לבנקים בנפח גבוה כדי להפחית עלויות. שפרו את האבטחה (למשל, רוטציה של מפתחות, אנליטיקת הונאה).

- שלב 3 – הגדילו ואופטמו. הציעו מוצרים נוספים (למשל, הצעות חיסכון/הלוואות, או הרחבה לפיננסים פתוחים מעבר לבנקים). שלבו מקורות נתונים נוספים (השקעות, פנסיות, ביטוח) כאשר יהיו זמינים APIs. תמכו בסוגי תשלום מתקדמים (למשל, תשלומים חוזרים משתנים או העברות בינלאומיות). אוטומטו סקלביליות (ענן, קונטיינרים) ויישמו פרקטיקות SRE לזמינות גבוהה. ייתכן שתרצו להתאים למטבעות שונים ולתקנים של מחוזות אחרים. המשיכו לעדכן את המוצר עם דרישות רגולציה חדשות (כמו PSD3 או פינטק פתוח).

בכל השלבים, שמרו על לולאת משוב הדוקה עם המשתמשים. בנקאות פתוחה חדשה לרבים, לכן הדרכה ברורה והודעות שגיאה מועילות הן קריטיות. בדקו את זרימות ה‑SCA על סביבת ניסוי של בנקים. נפוצים כוללים אי‑טיפול בשינויים בתעודות או ב‑API או עודף פיתוח מוקדם. התמקדו בערך עסקי אמיתי ולא ברשימת תכונות.

KPI למדידת הצלחה

מעקב אחר המדדים הנכונים מבטיח שהמוצר עובד:

- אימוץ משתמשים – מספר המשתמשים (או החשבונות) שמתחברים באמצעות בנקאות פתוחה. מדדו משתמשים פעילים חודשיים (MAU) וראו האם התכונה מגדילה מעורבות.

- שימוש ב‑API – מספר הקריאות ל‑API של חשבונות ותשלומים והיחס בין הצלחות לכישלונות. שיעור הצלחה גבוה (>95%) מצביע על יציבות; זינוק בכישלונות עשוי להצביע על תקלה אצל הבנק או באג. מדדו גם זמני תגובה. אם משתמשים באגרגטור, עקבו אחר קריאות לפי מדינה או בנק.

- מדדי הסכמה – כמה הסכמות נוצרות לעומת כמה מבוטלות. שיעור גבוה של ביטול עשוי להעיד על זרימה מבלבלת או חוסר אמון. מדדו את שיעור חידוש ההסכמות, שמצביע על שביעות הרצון.

- מדדים עסקיים – אם יש מוניטיזציה, מדדו הכנסות משימוש ב‑API או מנויים. לתשלומים, עקבו אחר נפח וערך עסקאות דרך PIS לעומת ערוצים מסורתיים. עבור מלווים, מדדו כמה זמן נסגרות הלוואות בעזרת בנקאות פתוחה לעומת השיטה הישנה.

- איכות נתונים – אם אתם מספקים נתונים מועשרים (קטגוריות, מידע על ספקים), מדדו כיסוי (אחוז התנועות שמסווגות אוטומטית). כיסוי נמוך מצריך שיפור באלגוריתם או במקורות הנתונים.

- SLA תפעולי – מדדו זמינות ומאקרי זמן (latency). תכונות בנקאות פתוחה נדרשות בדרך כלל לעמוד ב‑99.5% זמינות. עקבו אחר זמן ההתאוששות הממוצע בתקלות (MTTR) ומספר באגים בכל גרסה.

- חוויית לקוח – סקרי משתמשים או פניות לתמיכה על התכונות יכולים לחשוף נקודות חיכוך. מדדו את שיעור הנטישה: האם משתמשים שמפעילים בנקאות פתוחה נשארים יותר.

- סימני הונאה / חוסר אמון – ספייקים יוצאי דופן בסירוב הסכמות או דיווחים על חיובים לא מורשים צריכים להיות מנוטרים בקפידה.

לסיכום, שלבו KPI טכניים (זמינות, שיעורי הצלחה, latency) עם KPI עסקיים (אימוץ משתמשים, נפח עסקאות, הכנסה) ו‑UX KPI (חידוש הסכמות, סקרי משתמשים). כך תדעו למדוד הן את אמינות הפלטפורמה והן את ההשפעה העסקית האמיתית.

סיכום (השלב הבא המעשי)

בנקאות פתוחה פותחת עולם של חדשנות אך מגיעה עם אחריות. מה אפשר לעשות כעת?

- בחרו את המקרה הראשון ואת הטכנולוגיה – התחילו בזרימה הפשוטה והגבוהה ביותר בערך, כמו איחוד חשבונות לתקציב או תשלום בקופה, והחליטו אם לבנות אינטגרציה ישירה או להשתמש באגרגטור.

- הבטיחו ציות מהיום הראשון – עיינו במפרטי PSD2/OBIE/FAPI עוד בשלב התכנון. בנו את שכבות האבטחה וההסכמה לפני כל דבר אחר; הרבה יותר קשה להוסיף אותן בדיעבד.

- בצעו אבטיפוס מהר ואז שפרו – השתמשו בספריות קיימות או בפלטפורמות API כדי לקצר זמן פיתוח, אך שמרו אפשרות לייעל או להחליף אותן בעתיד.

- מדדו והתאימו – השתמשו ב‑KPI כדי להוביל שיפורים. אם משתמשים נושרים בשלב ההסכמה, שפרו את הממשק; אם התשלומים נכשלים, בדקו את ה‑API או החליפו נקודות קצה.

- תכננו להתרחב – גם ב‑MVP בחרו ארכיטקטורות (ענן, מיקרו‑שירותים) שמאפשרות להוסיף בנקים, מטבעות או אפליקציות ללא כתיבת קוד מחדש.

בסופו של דבר, הצעד הראשון הוא להגדיר את ה‑MVP: לבחור שימוש, להחליט אם להתמקד ב‑AIS או ב‑PIS ולבנות זרימה מינימלית מקצה לקצה – אימות, הסכמה וקריאה אחת ל‑API – כדי לאמת את הרעיון. אחרי שזה עובד, אפשר להרחיב את הכיסוי והתכונות. בנקאות פתוחה היא מסע: התחילו בקטן אך חשבו בגדול, ובנו על יסודות איתנים ומאובטחים.

להגיב